Android网络安全实践 加解密技术与网络信息安全软件开发指南

在移动互联网时代,Android作为全球使用最广泛的移动操作系统,其网络安全问题备受关注。随着移动应用承载越来越多的敏感数据,如个人隐私、金融交易和商业机密,确保数据传输与存储的安全已成为开发者的核心责任。本文将深入探讨Android平台下的网络与信息安全软件开发,重点聚焦加解密技术的应用与实践。

一、Android网络安全架构概述

Android系统提供了一套多层次的安全架构,包括应用沙箱、权限控制、安全通信和密钥管理。开发者需在此基础上构建安全的网络通信机制,防止数据在传输过程中被窃取或篡改。

二、核心加解密技术应用

1. 对称加密与非对称加密

- 对称加密:如AES(高级加密标准),适用于加密大量数据,速度快,但密钥管理需谨慎。在Android中可通过KeyGenerator和Cipher类实现。

- 非对称加密:如RSA,用于密钥交换或数字签名,确保通信双方身份可信。Android的KeyPairGenerator支持生成公私钥对。

2. 哈希算法与消息认证

- 使用SHA-256等哈希算法确保数据完整性,防止篡改。

- HMAC(基于哈希的消息认证码)结合密钥与哈希,验证数据来源真实性。

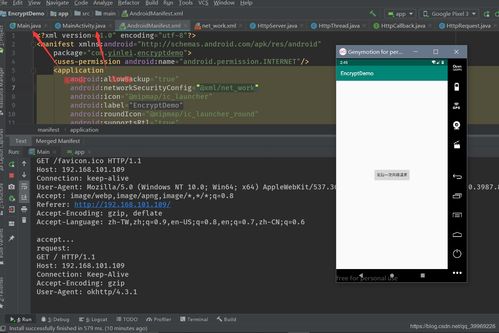

3. 安全协议集成

- TLS/SSL:通过HttpsURLConnection或OkHttp等库强制使用HTTPS,避免中间人攻击。开发者需正确配置证书验证,避免忽略SSL错误。

- 自定义安全层:对于高敏感场景,可在TLS基础上叠加应用层加密,实现端到端加密(E2EE)。

三、网络与信息安全软件开发实践

1. 安全数据存储

- 敏感数据(如令牌、密钥)应使用Android Keystore系统存储,利用硬件安全模块(HSM)保护密钥不被提取。

- 避免在SharedPreferences或文件中明文存储密码,优先使用加密后数据。

2. 安全网络通信原则

- 最小权限原则:仅请求必要的网络权限,减少攻击面。

- 证书绑定(Certificate Pinning):在应用中嵌入服务器证书指纹,防止假冒证书攻击。

- 避免混合内容:确保WebView或网络请求全部使用HTTPS,阻止HTTP链接。

3. 防御常见攻击

- 中间人攻击(MitM):通过严格证书校验和TLS加固来防御。

- 重放攻击:在通信中添加时间戳或随机数(Nonce),确保请求唯一性。

- 数据泄露:加密本地缓存与日志,避免敏感信息泄露。

四、开发工具与库推荐

- 网络库:OkHttp(内置TLS支持)、Retrofit(结合OkHttp提供安全REST API调用)。

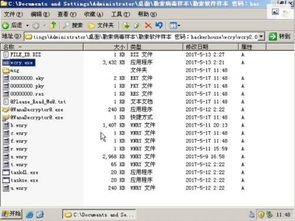

- 加密库:Android自带

Security库,或使用Google Tink(简化加密操作,避免误用)。 - 测试工具:Burp Suite、OWASP ZAP进行渗透测试,检测漏洞。

五、未来趋势与挑战

随着量子计算发展,传统加密算法可能面临威胁,后量子密码学(PQC)正在兴起。隐私法规如GDPR要求开发者实施“隐私设计”,推动更透明的数据安全实践。

###

Android网络安全是一个持续演进的过程,开发者需紧跟安全更新,采用纵深防御策略,将加解密技术融入开发全生命周期。通过强化安全编码、定期审计和用户教育,才能构建真正可信的移动应用,守护用户数据安全。

如若转载,请注明出处:http://www.jinmaijia999.com/product/51.html

更新时间:2026-05-24 16:40:03